Créer un enregistrement DKIM peut augmenter vos taux d’ouverture de 50 % ou plus.

DKIM ajoute une couche de sécurité à vos mails, que les fournisseurs de messagerie prennent en compte.

Cette confiance permet à vos mails d’être mieux placés dans les boîtes de réception, ce qui se traduit par un meilleur retour sur investissement pour votre campagne de cold email. Paramétrer et configurer le DKIM est un facteur essentiel qui influe sur la délivrabilité de vos mails et sur la prise de contact avec vos prospects.

Découvrez dès maintenant comment configurer et paramétrer DKIM pour améliorer drastiquement la délivrabilité de vos mails.

Qu’est-ce qu’une signature DKIM ?

La signature DKIM (DomainKeys Identified Mail) est une méthode d’authentification des mails qui permet de détecter les fausses adresses électroniques d’expéditeurs.

Elle aide les expéditeurs à associer un nom de domaine à un mail, garantissant ainsi son authenticité.

En clair, une clé DKIM configure une signature cryptée dans l’en-tête de tous vos messages, que les serveurs de messagerie décryptent par la suite, vérifiant ainsi que le message n’a pas été modifié après son envoi

Pourquoi avez-vous besoin de DKIM ?

Vous avez besoin de DKIM pour garantir l’authenticité et la sécurité de vos messages électroniques.

Le DKIM attache une signature numérique à vos messages sortants, qui peut être vérifiée par le serveur de messagerie du destinataire à l’aide d’une clé publique publiée dans vos enregistrements DNS.

Ce processus confirme que le courriel provient bien de votre domaine et qu’il n’a pas été modifié pendant le transit.

Pour le cold emailing, DKIM est particulièrement important car il permet d’instaurer un climat de confiance avec les destinataires et les fournisseurs de messagerie.

Lorsque vos courriels sont authentifiés par DKIM, ils risquent moins d’être marqués comme spam ou rejetés par les serveurs de messagerie.

Cela augmente les chances que vos cold emails atteignent la boîte de réception du destinataire, ce qui rend votre prospection plus efficaces.

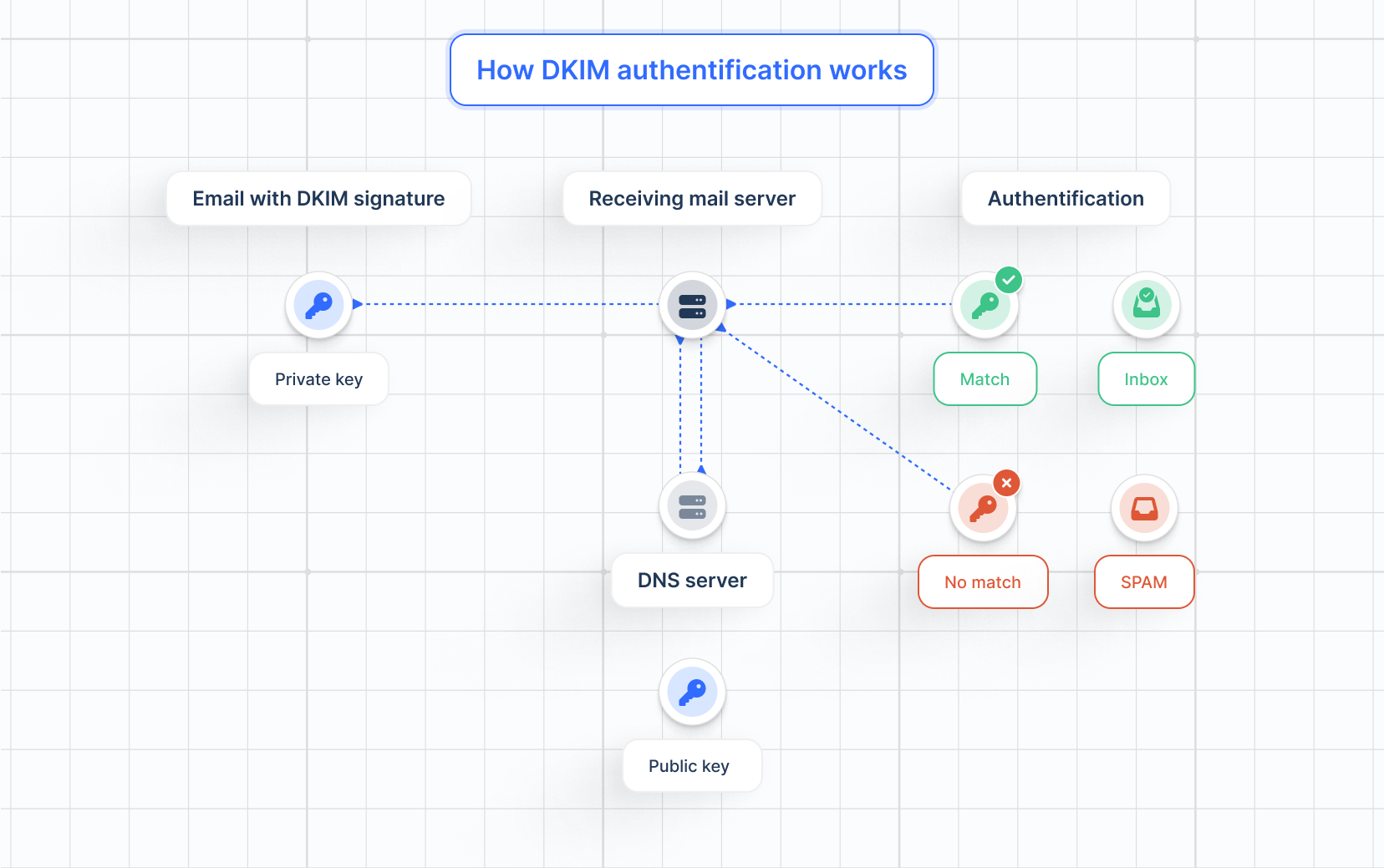

Comment fonctionne l’authentification DKIM ?

Voici comment fonctionne l’authentification DKIM (DomainKeys Identified Mail) :

1. Signature numérique ajoutée : le serveur de messagerie envoie une signature numérique unique pour chaque mail, à l’aide d’une clé privée stockée sur le serveur.

2. Signature dans l’en-tête : Cette signature numérique est insérée dans l’en-tête du mail sous la forme d’un champ DKIM-Signature.

3. Clé publique publiée : Le propriétaire du domaine publie la clé publique correspondante dans ses enregistrements DNS, qui est accessible aux serveurs de messagerie destinataires.

4. Vérification par le destinataire : Le serveur de messagerie récepteur récupère la clé publique du DNS et l’utilise pour décrypter la signature numérique dans l’en-tête du mail.

5. Validation : Si la signature décryptée correspond au contenu du message reçu, l’authenticité et l’intégrité du message sont vérifiées, ce qui confirme qu’il n’a pas été modifié au cours de son acheminement.

DKIM simplifie la gestion des clés, de sorte que vous n’avez pas besoin de faire appel à des autorités de certification tierces.

Essentiellement, le DKIM stocke la clé publique dans le DNS afin que vous puissiez gérer vous-même les clés publiques DKIM.

Comment configurer DKIM pour votre domaine

Quel que soit le serveur mail que vous utilisez, la configuration de DKIM fonctionne de la même manière.

Elle implique le stockage sécurisé d’une clé privée et le partage d’une clé publique via les enregistrements DNS de votre domaine en utilisant un format spécifique.

Comme SPF, DKIM nécessite des enregistrements DNS TXT.

Il est recommandé d’effectuer une rotation des clés DKIM de temps en temps (certains disent tous les trimestres) et de révoquer les anciennes clés dans le cadre de cette rotation.

Le processus consiste à ajouter de nouvelles clés et à supprimer les anciennes clés de vos enregistrements DNS.

Pour faciliter le paramétrage de la norme DKIM, nous avons organisé tous les didacticiels en deux groupes : Google et Microsoft Office.

Quel que soit le fournisseur de services de messagerie que vous utilisez, vous trouverez des guides pratiques pour vous aider.

1. Comment configurer DKIM pour Gmail

- Configuration générale (tous les fournisseurs de domaine)

- Google avec Namecheap

- Google avec Cloudflare

- Google avec Bluehost

2. Comment configurer DKIM pour Microsoft Office

- Configuration générale (tous les fournisseurs de domaine)

- Microsoft avec Namecheap

- Microsoft avec Cloudflare

- Microsoft avec Bluehost

1. Comment configurer DKIM pour Gmail

Google est un choix évident pour beaucoup.

Heureusement, la configuration de DKIM Google est très simple si vous suivez le bon tutoriel.

Retrouvez ici des tutoriels en fonction de votre fournisseur de domaine :

Comment créer un enregistrement DKIM pour tous les fournisseurs de domaine

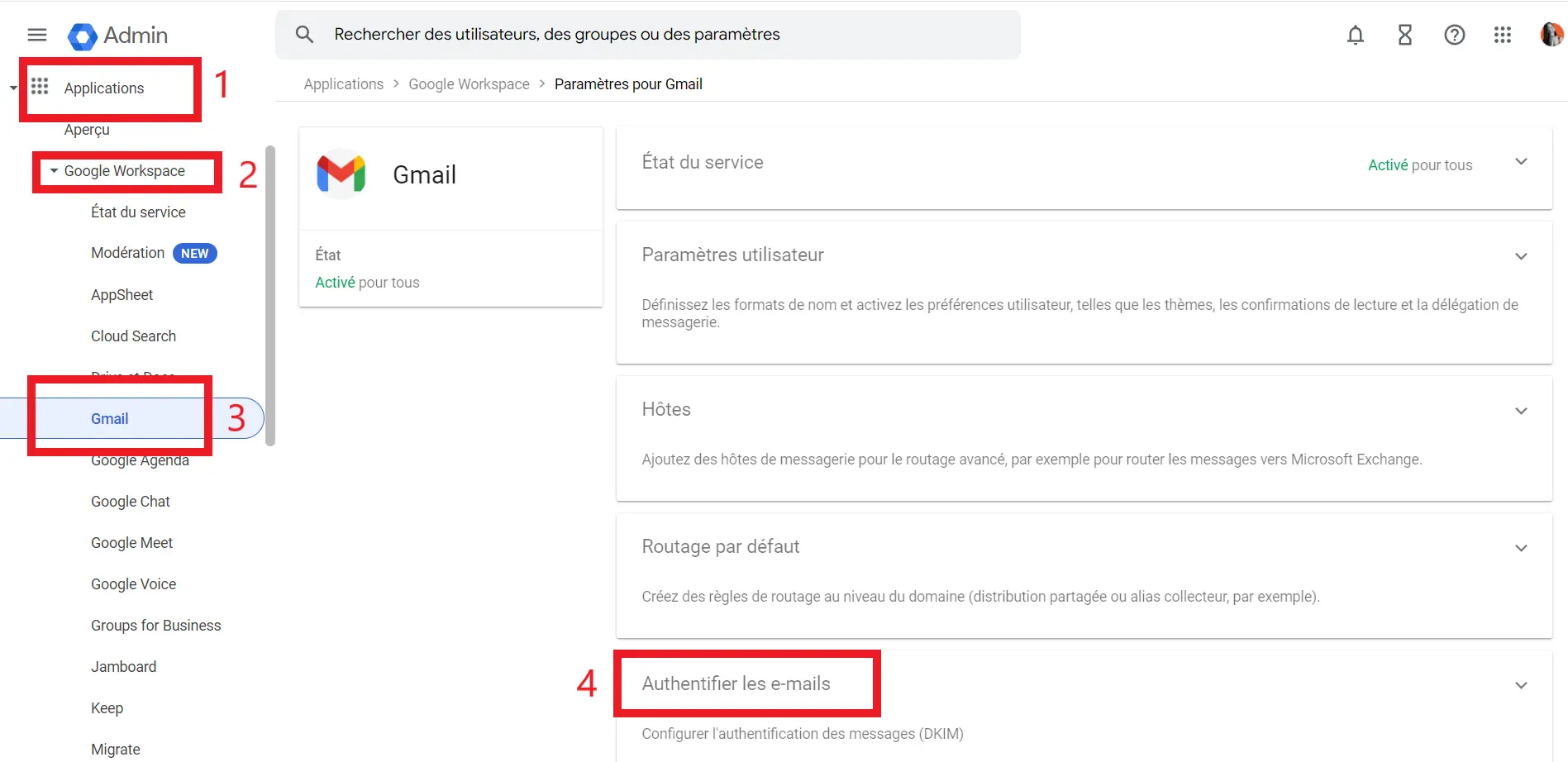

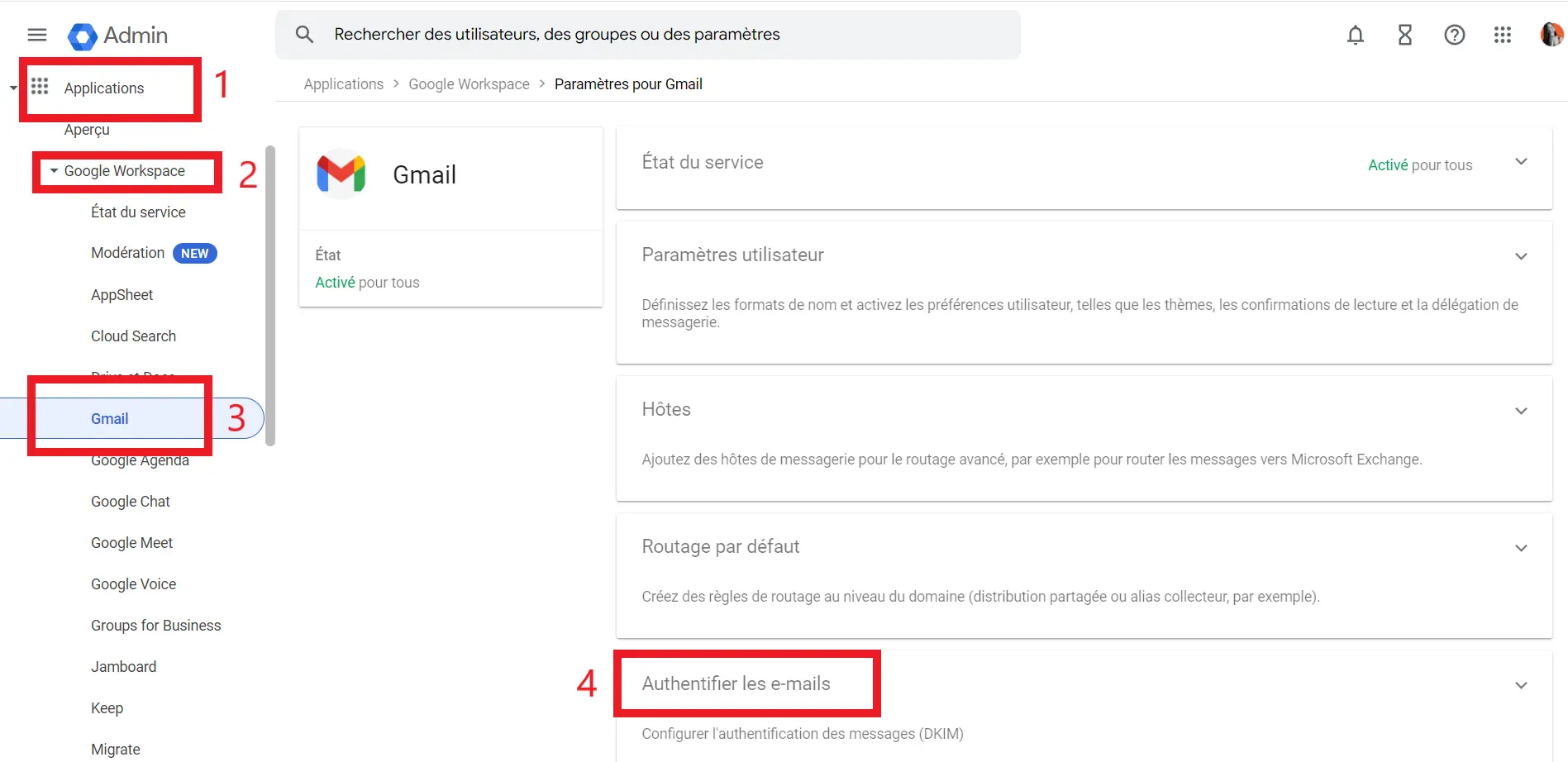

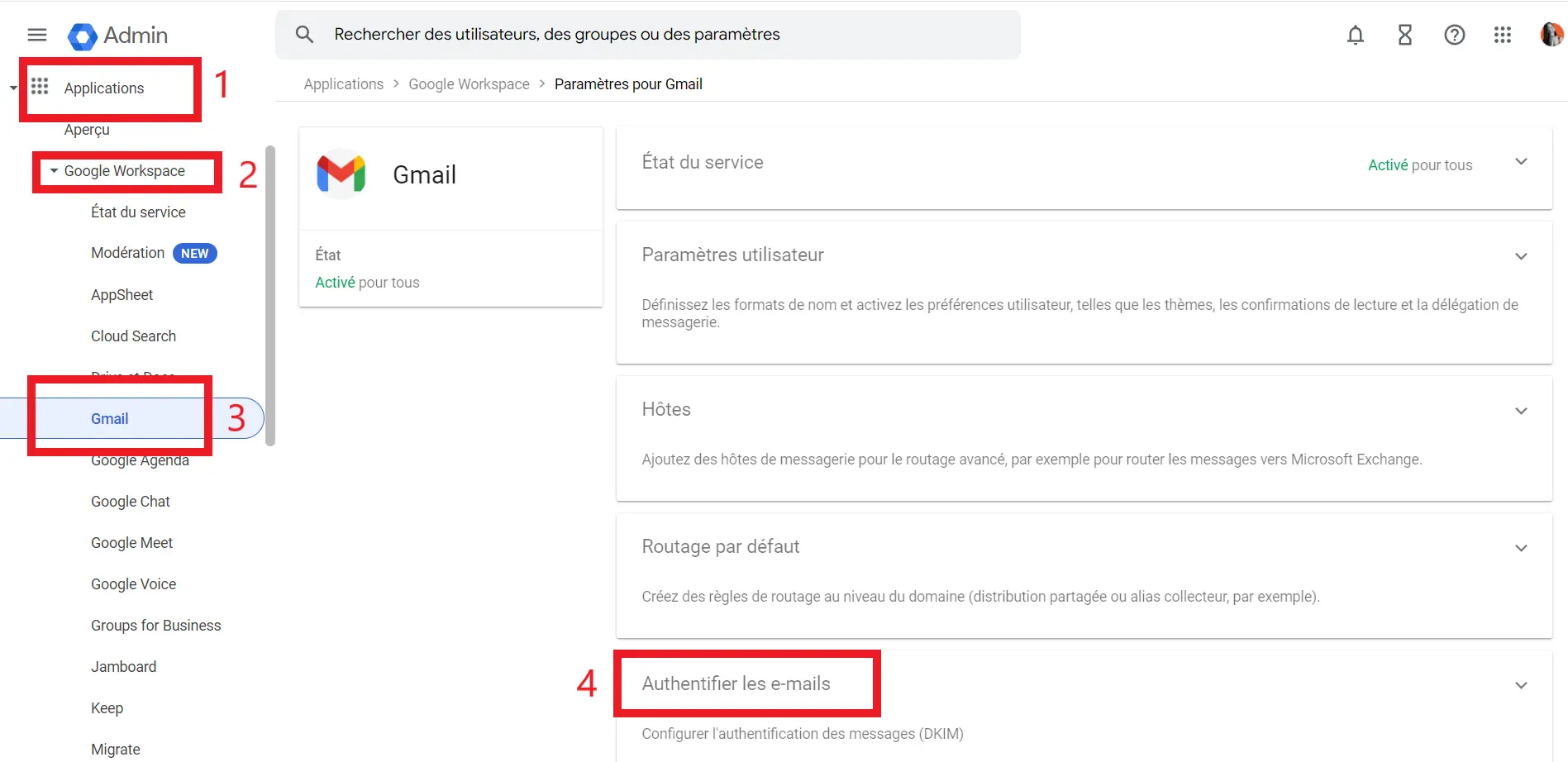

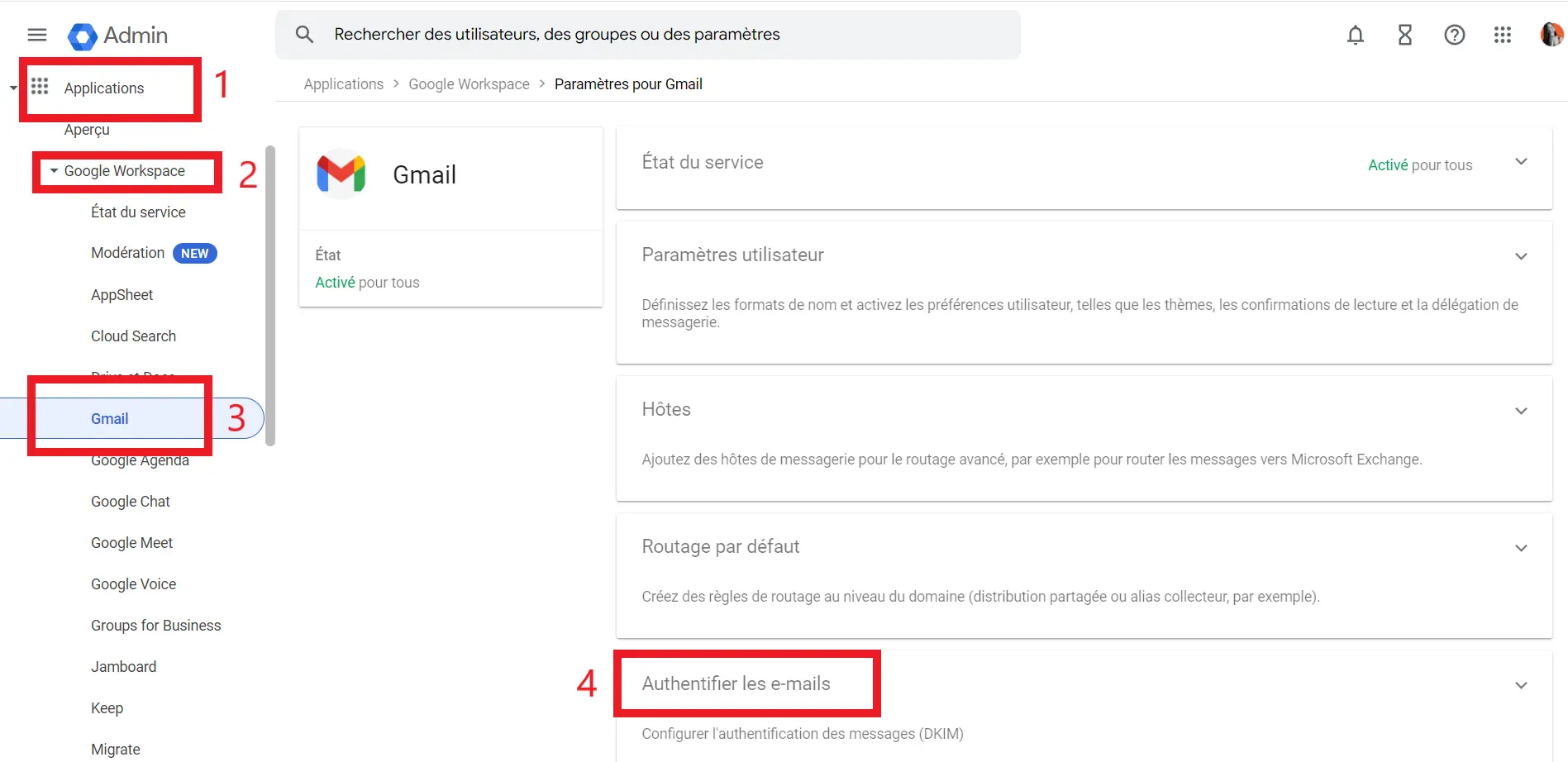

Pour configurer un enregistrement DKIM de Google Workspace, vous devez obtenir un enregistrement unique de Google. Rendez-vous dans Applications -> Google Workspace -> Gmail -> Authentifier les e-mails :

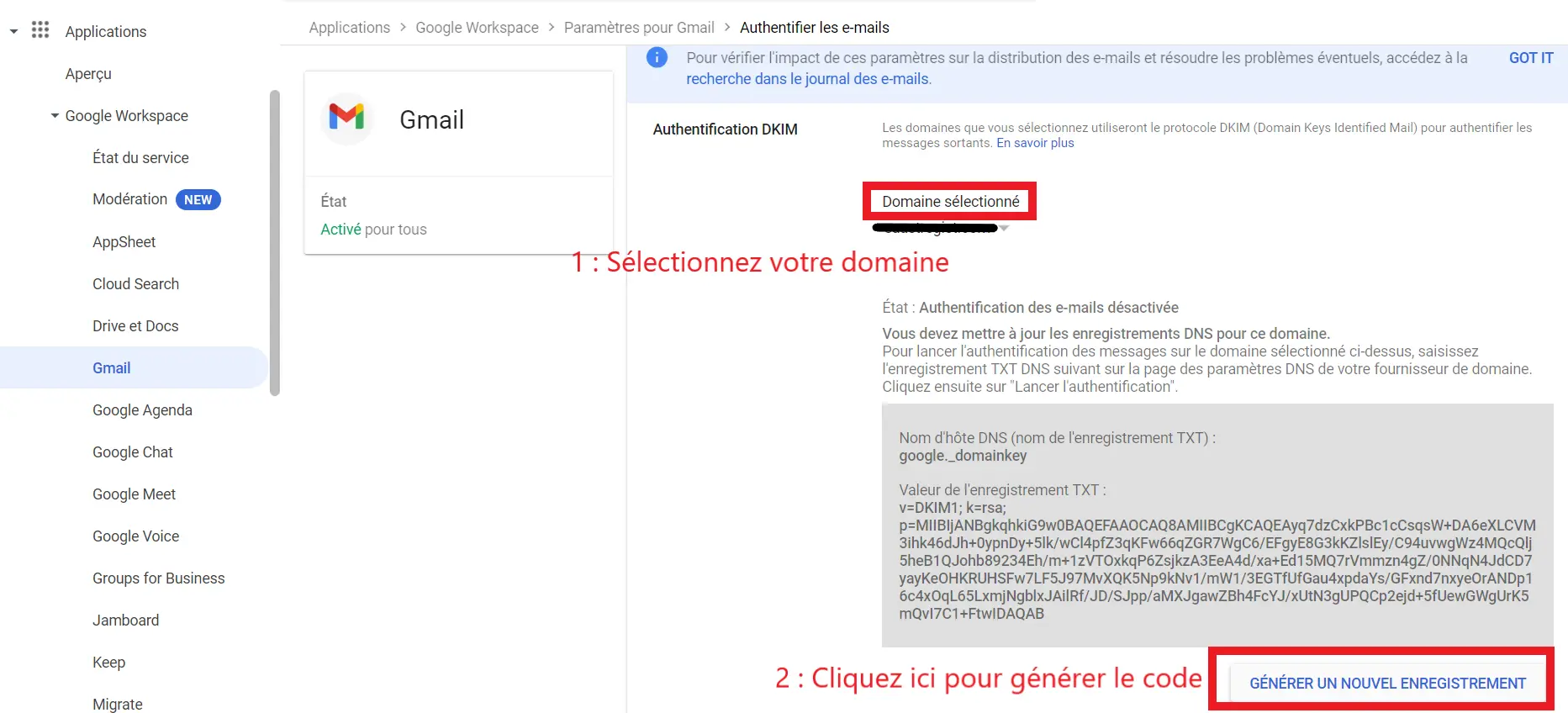

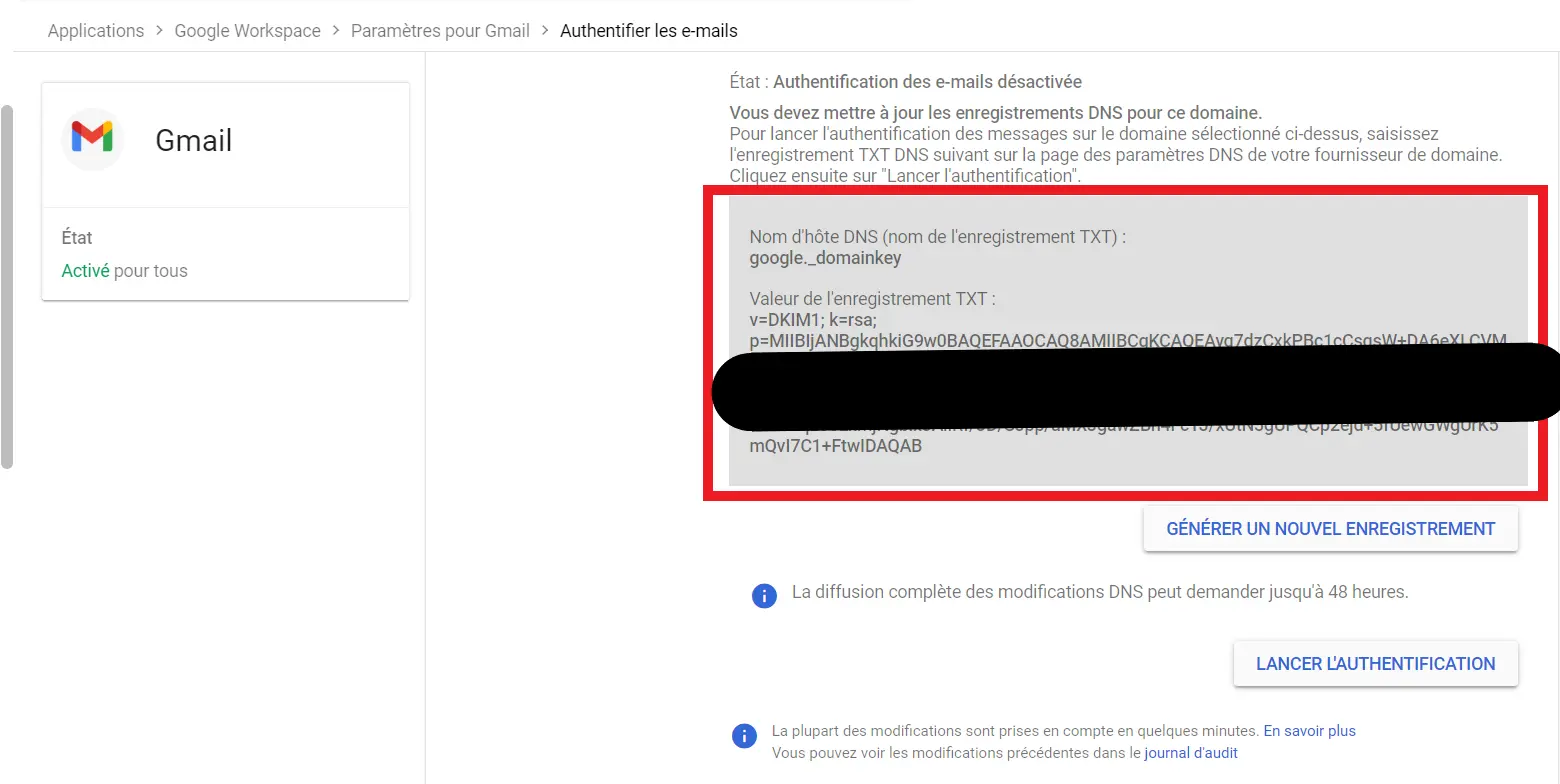

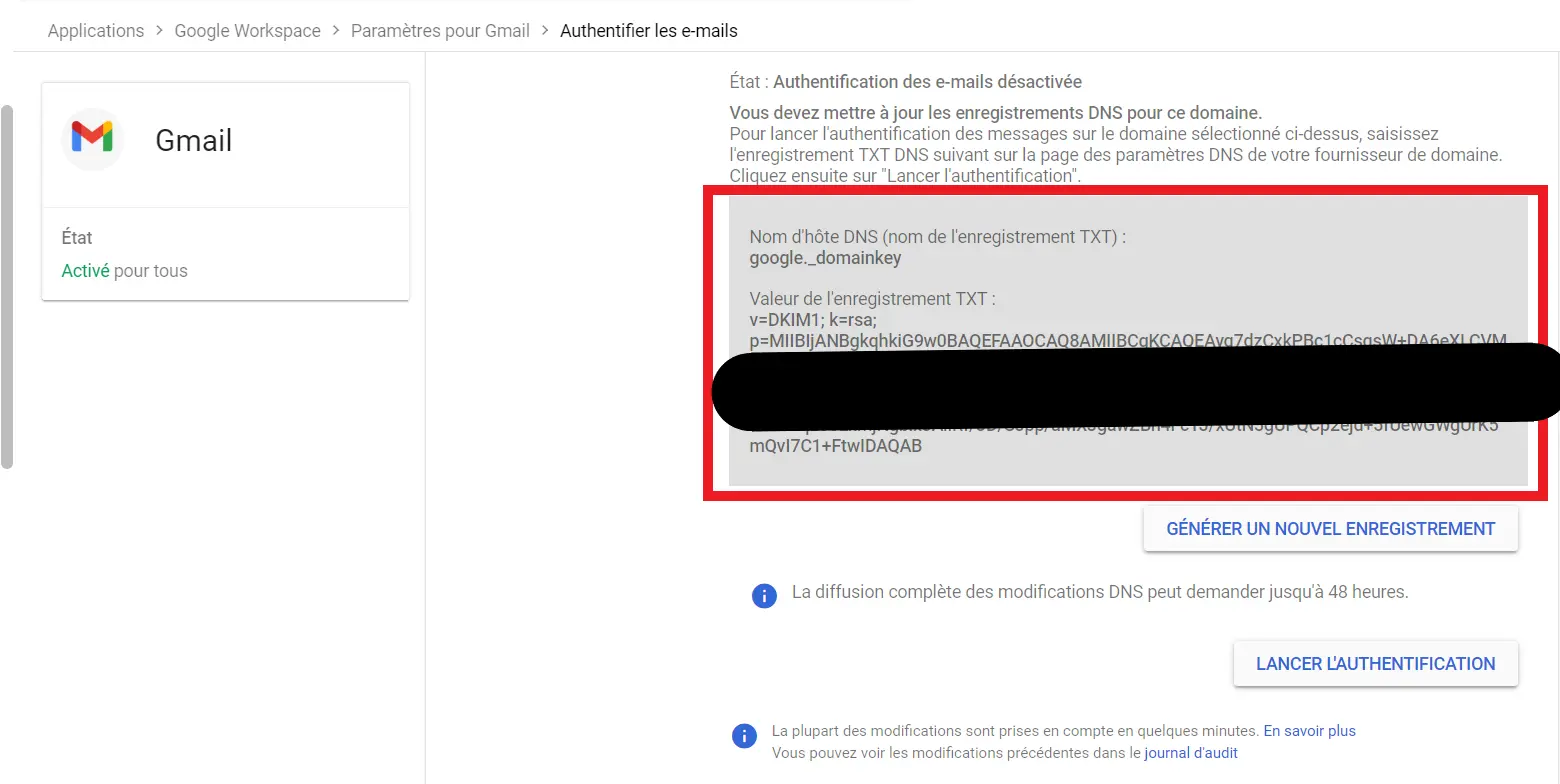

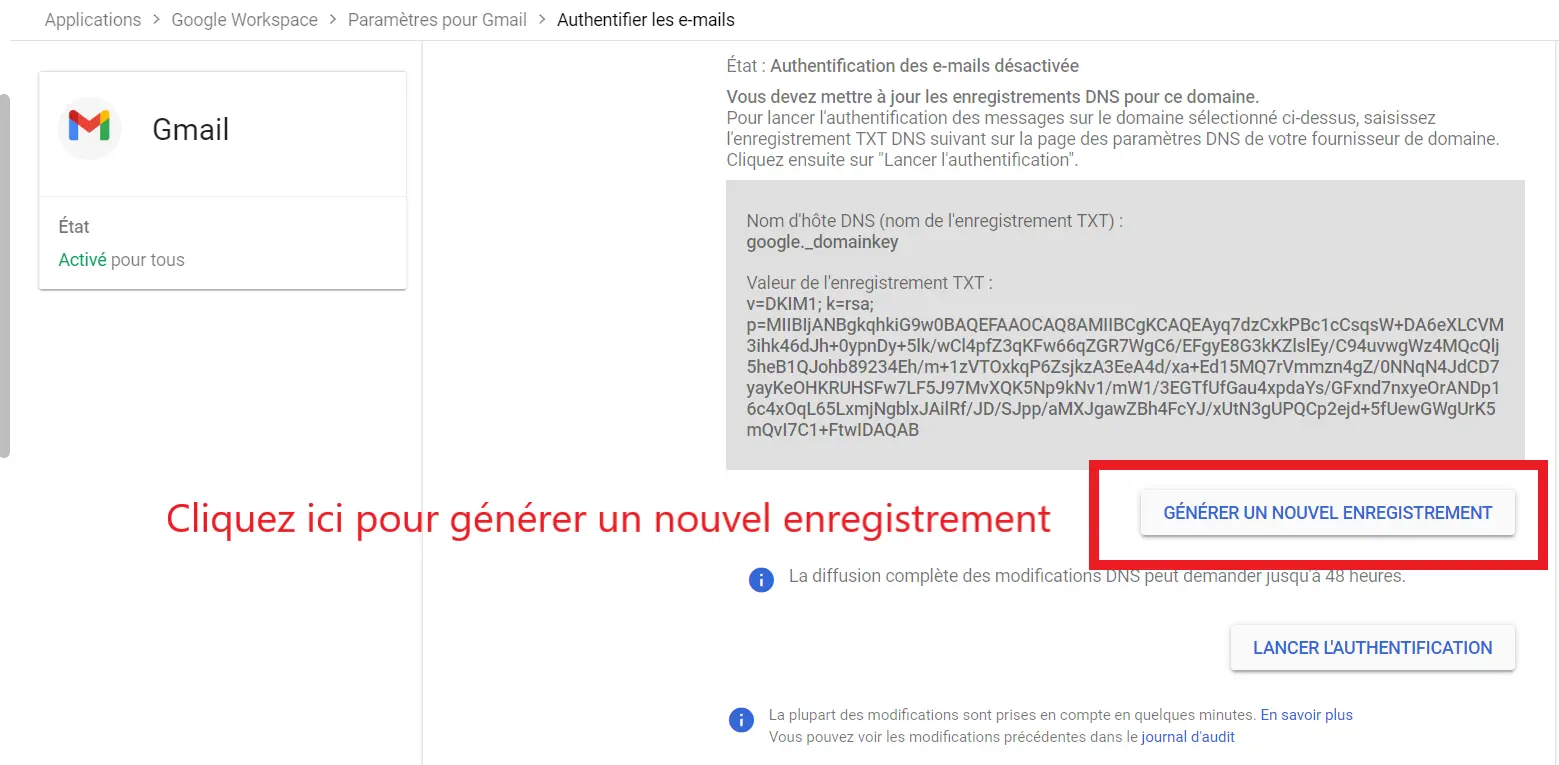

Ensuite, cliquez sur “Générer un nouvel enregistrement” et copiez le nom d’hôte et la valeur de l’enregistrement TXT :

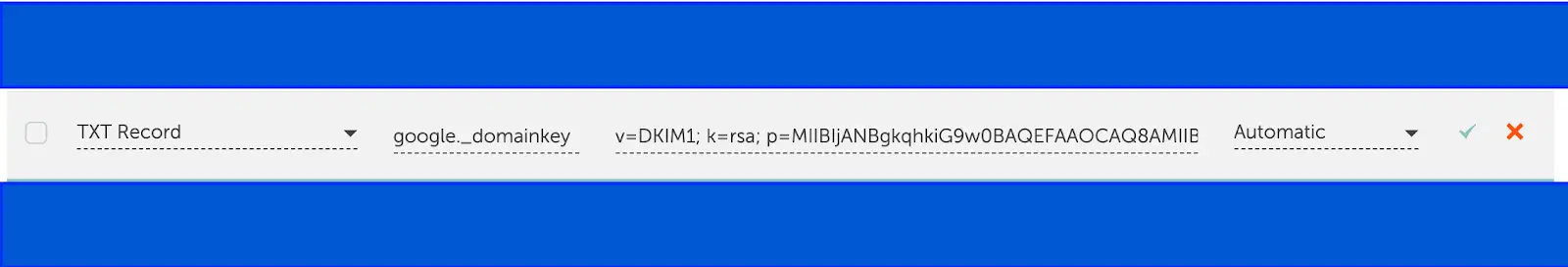

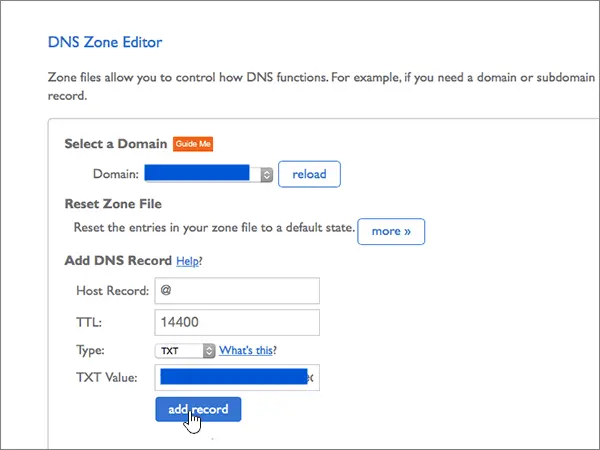

- Rendez-vous dans DNS

- Cliquez sur “Ajouter un nouvel enregistrement”

- Sélectionnez un enregistrement TXT

- Indiquez le nom du DNS dans « Name »

- Mettre l’enregistrement TXT de Google dans « Value »

Configurer DKIM pour Google avec Namecheap

Pour créer un enregistrement DKIM, vous devez obtenir un enregistrement unique auprès de Google. Rendez-vous dans Applications -> Google Workspace -> Gmail -> Authentifier les e-mails :

Cliquez ensuite sur « Générer un nouvel enregistrement » et copiez le nom d’hôte et la valeur de l’enregistrement TXT :

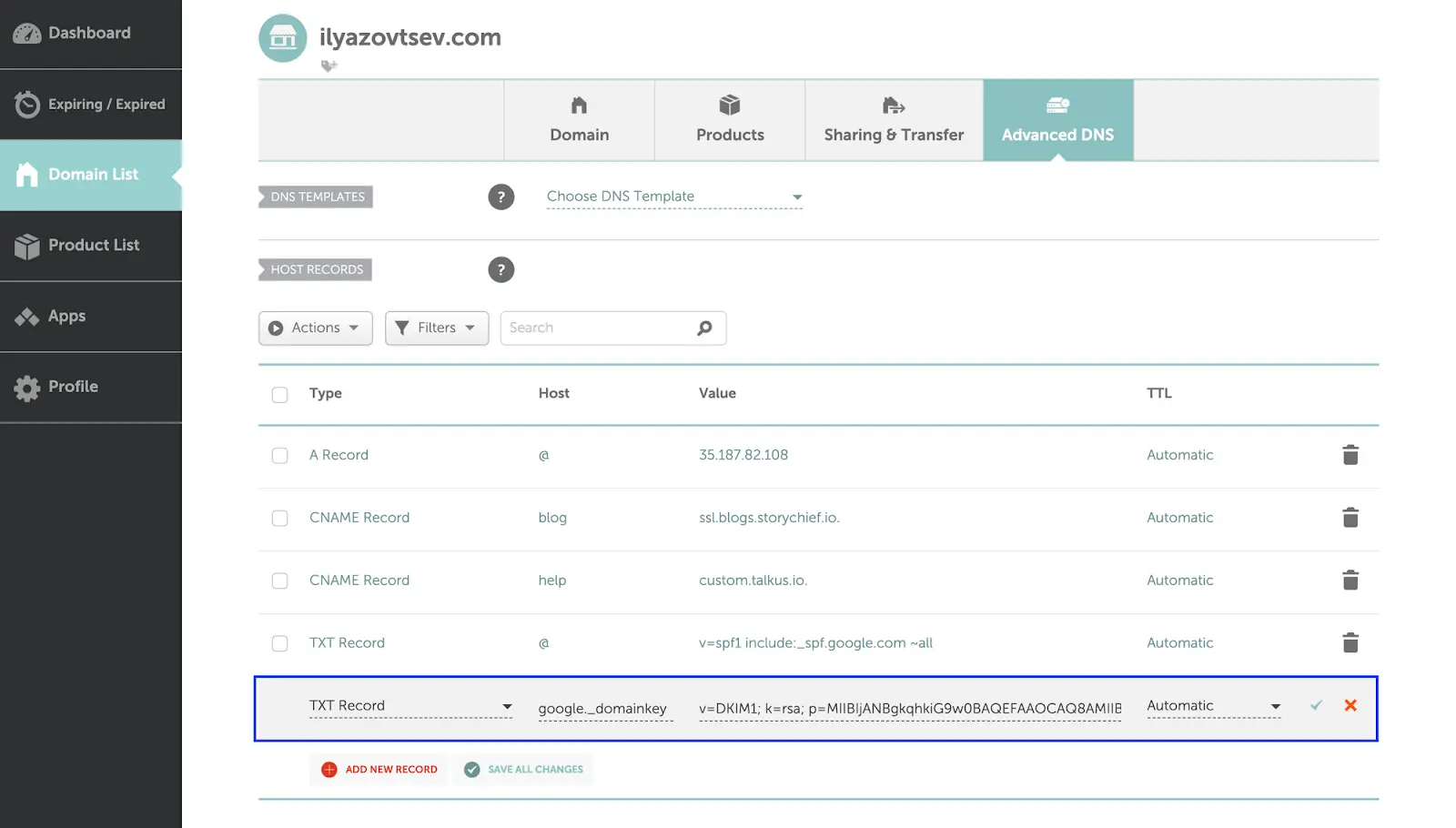

- Connectez-vous à Namecheap

- Rendez-vous dans Domain list et sélectionnez votre domaine

- Rendez-vous dans Advanced DNS

- Cliquez sur « Add new record »

- Sélectionnez un enregistrement TXT

- Indiquez le nom du DNS dans « Name »

- Ajoutez l’enregistrement TXT de Google dans « Value »

- Enregistrez

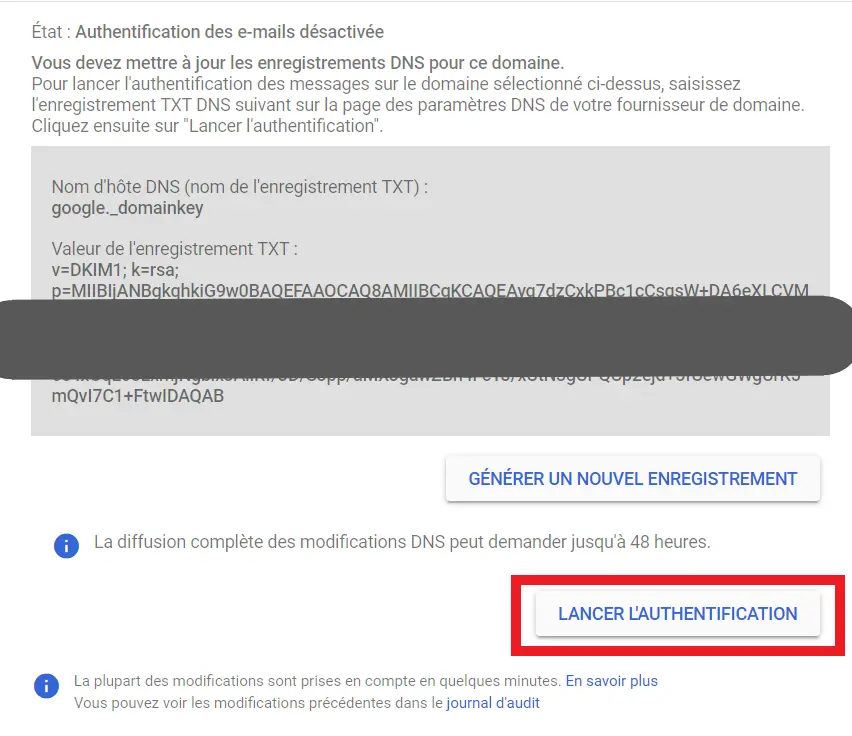

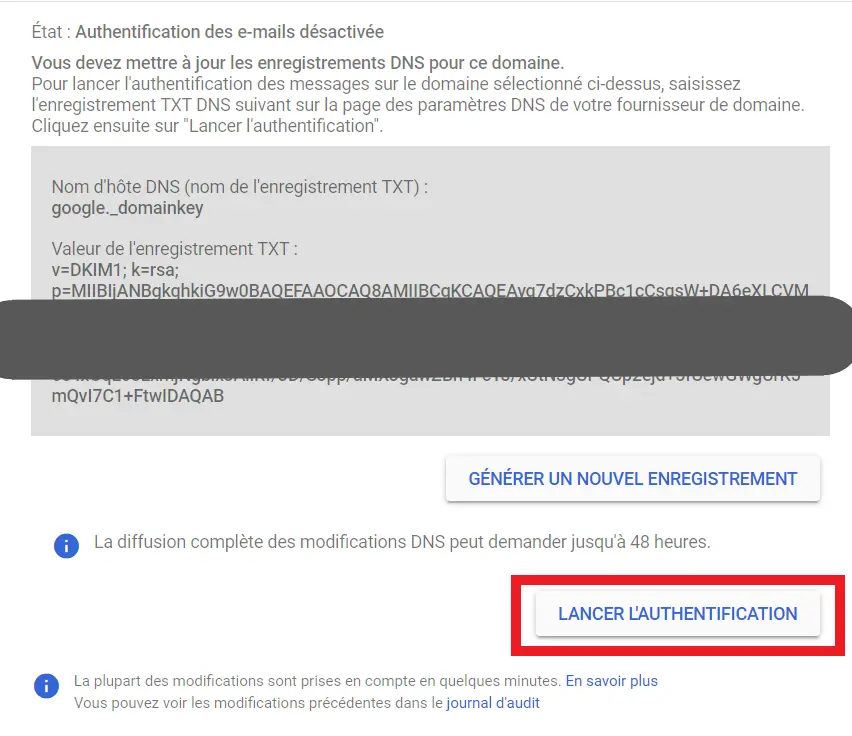

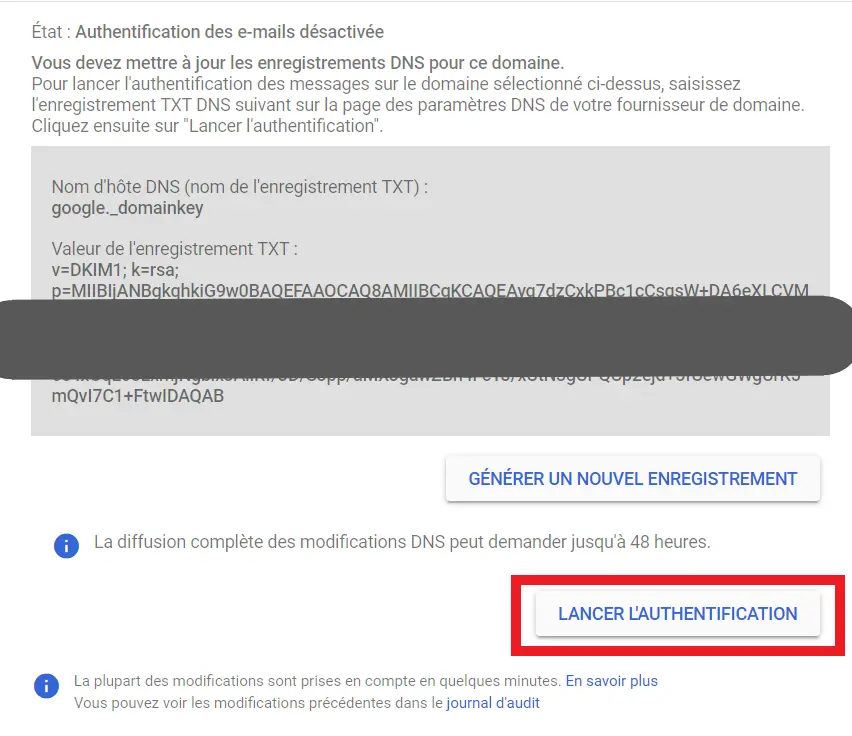

Revenez dans Google Workspace et cliquez sur “Lancer l’authentification”:

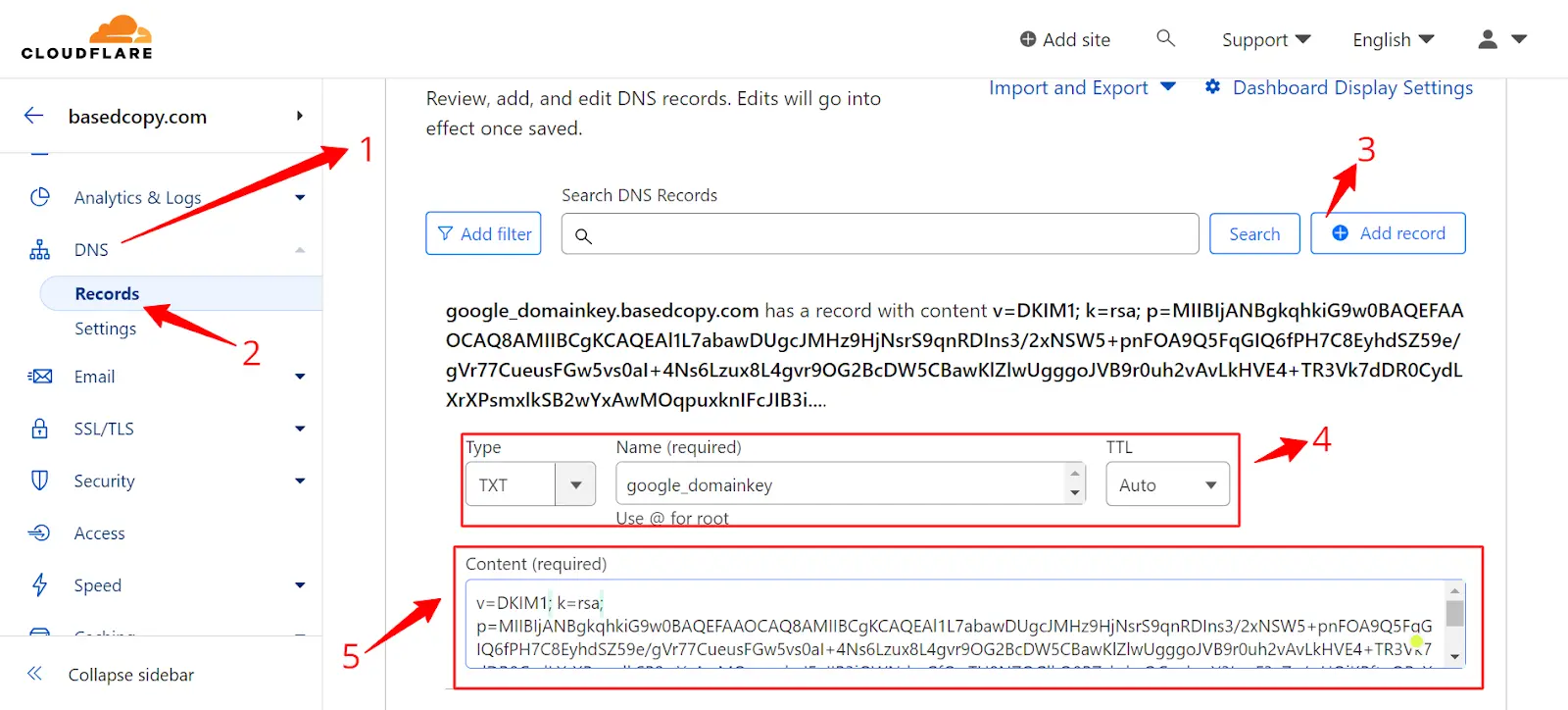

Configurer DKIM pour Google avec CloudFlare

Pour configurer un enregistrement DKIM de Google Workspace, vous devez obtenir un enregistrement unique de Google. Rendez-vous dans Applications -> Google Workspace -> Gmail -> Authentifier les e-mails :

Cliquez ensuite sur « Générer un nouvel enregistrement » et copiez le nom d’hôte et la valeur de l’enregistrement TXT :

- Rendez-vous dans Cloudflare

- Rendez-vous dans Domain list et sélectionnez votre domaine

- Rendez-vous dans Advanced DNS

- Cliquez sur « Add new record »

- Sélectionnez un enregistremet TXT

- Indiquez le nom du DNS dans « Name »

- Ajoutez l’enregistrement TXT de Google dans « Value »

- Enregistrez

Revenez dans Google Workspace et cliquez sur “Lancer l’authentification” :

Configurer DKIM pour Google avec Bluehost

Pour configurer un enregistrement DKIM de Google Workspace, vous devez obtenir un enregistrement unique de Google. Rendez-vous dans Applications -> Google Workspace -> Gmail -> Authentifier les e-mails :

Cliquez ensuite sur « Générer un nouvel enregistrement » et copiez le nom d’hôte et la valeur de l’enregistrement TXT :

- Rendez-vous dans Bluehost

- Rendez-vous dans Domain list et sélectionnez votre domaine

- Rendez-vous dans Advanced DNS

- Cliquez sur « Add new record »

- Sélectionnez un enregistrment TXT

- Indiquez le nom du DNS dans « Name »

- Ajoutez l’enregistrement TXT de Google dans « Value »

- Enregistrez

Revenez dans Google Workspace et cliquez sur “Lancer l’authentification” :

2. Comment configurer DKIM pour Microsoft 365

Vous préférez Microsoft Office ? Nous avons la solution.

La configuration de DKIM, en fonction de votre fournisseur de domaine, est un peu différente de celle de Google.

Comment créer un enregistrement DKIM pour tous les fournisseurs de domaines

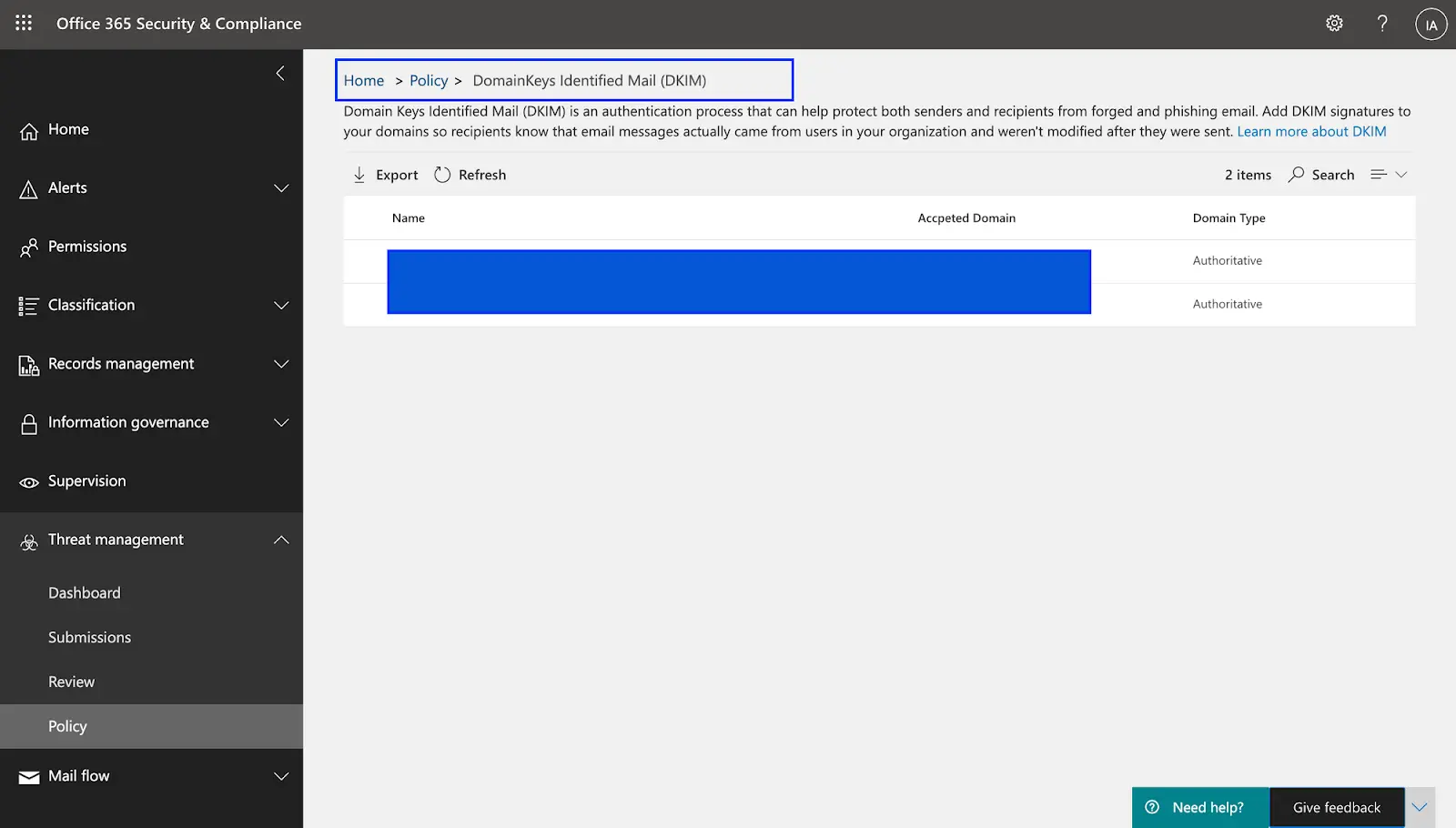

Pour configurer un enregistrement DKIM, vous devez obtenir un enregistrement unique depuis Exchange, et pour cela, il faut se rendre dans Home -> Policy -> DKIM

Sélectionnez le domaine pour lequel vous souhaitez activer DKIM.

Ensuite, pour Signer les messages de ce domaine avec des signatures DKIM, choisissez Activer (Enable).

Répétez cette étape pour chaque domaine personnalisé.

Configurer DKIM pour Microsoft Office et Namecheap

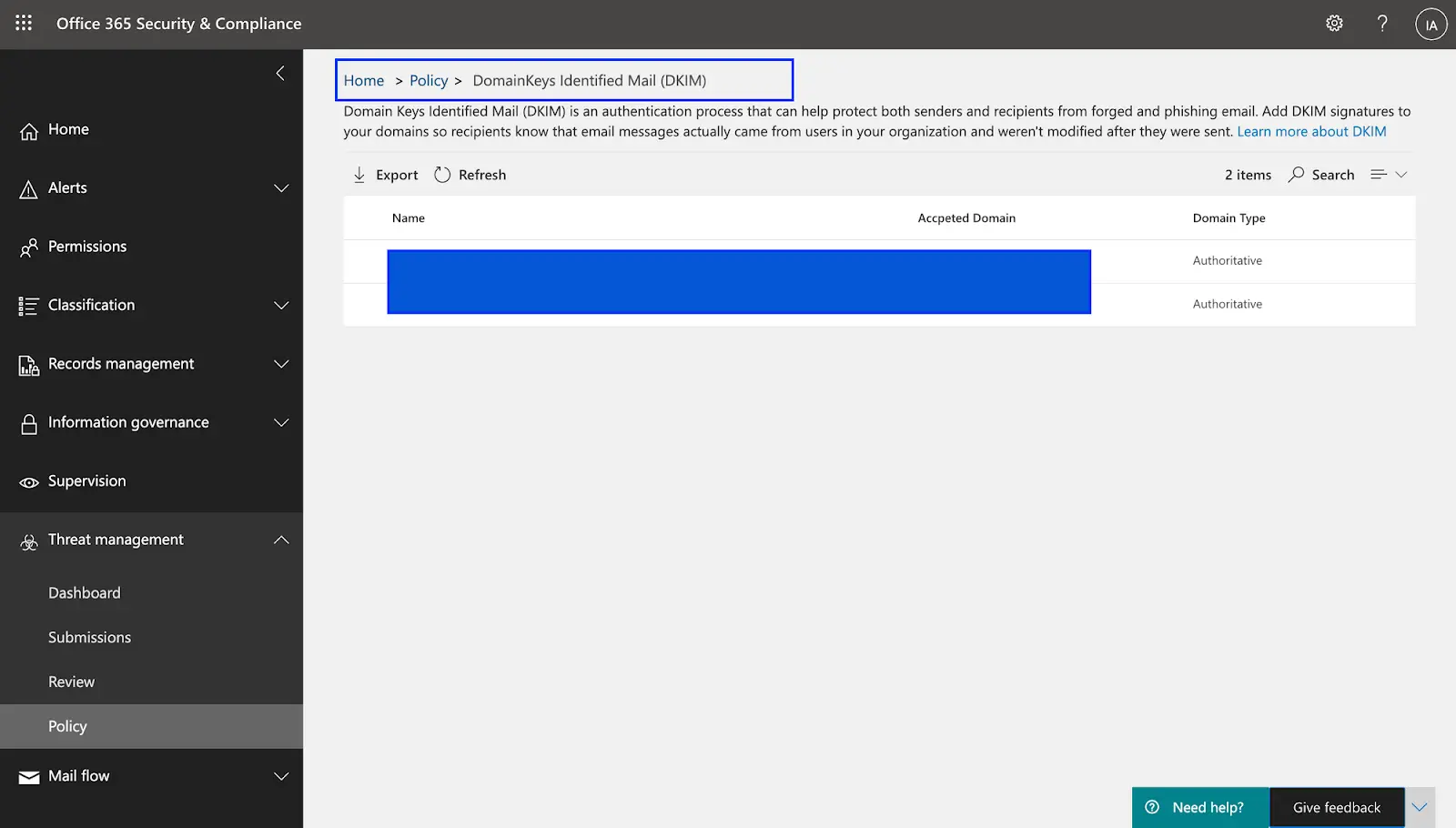

Pour configurer un enregistrement DKIM, il vous faut un enregistrement unique depuis Exchange. Rendez-vous dans Home -> Policy -> DKIM.

Sélectionnez le domaine pour lequel vous souhaitez activer le DKIM.

Ensuite, pour Signer les messages de ce domaine avec des signatures DKIM, choisissez Activer (Enable).

Répétez cette étape pour chaque domaine personnalisé.

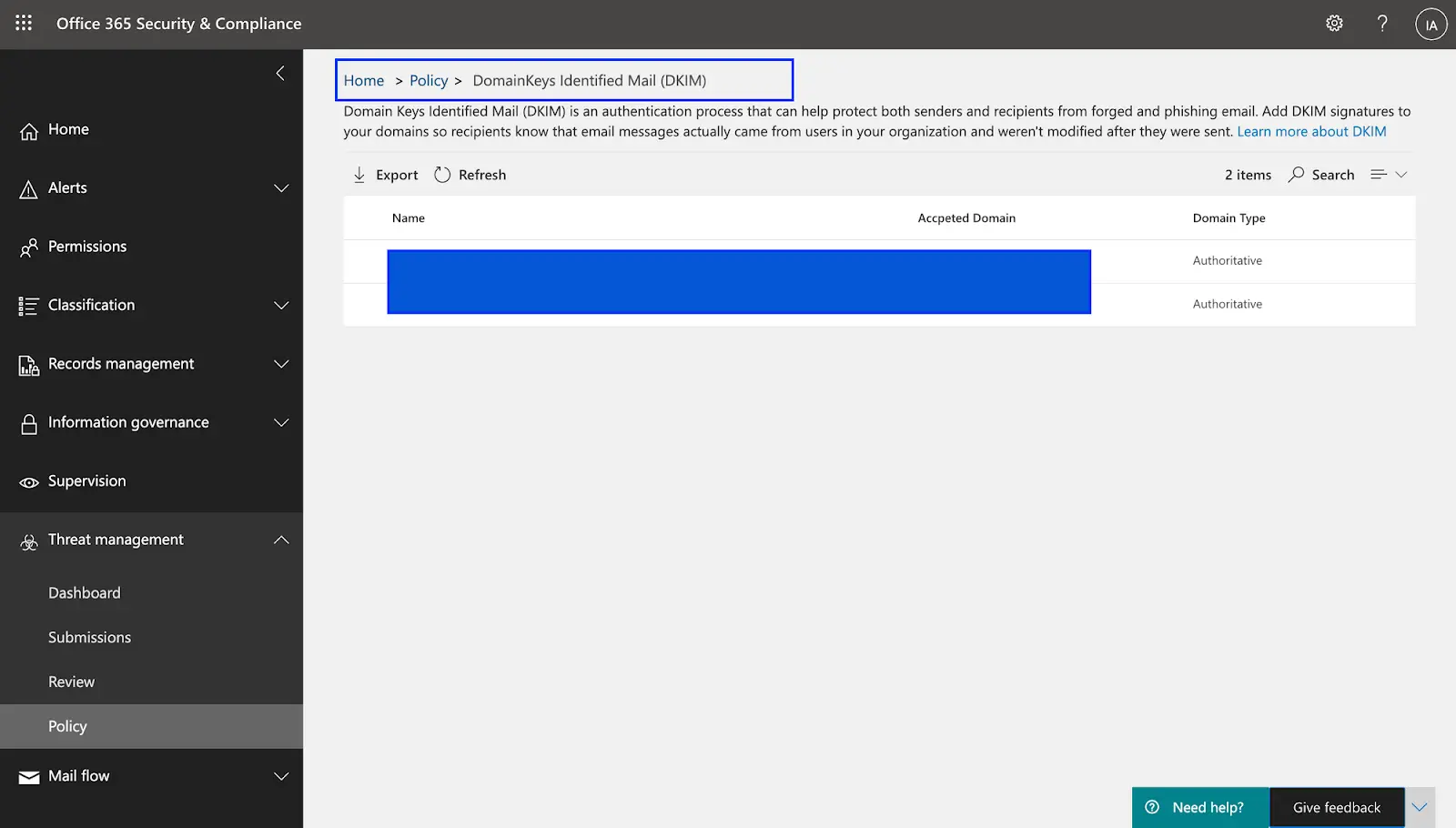

Configurer un enregistrement DKIM pour Microsoft Office et Cloudflare

Pour configurer un enregistrement DKIM, vous devez obtenir un enregistrement unique depuis Exchange, et pour cela, il faut se rendre dans Home -> Policy -> DKIM

Sélectionnez le domaine pour lequel vous souhaitez activer le DKIM.

Ensuite, pour Signer les messages de ce domaine avec des signatures DKIM, choisissez Activé.

Répétez cette étape pour chaque domaine personnalisé.

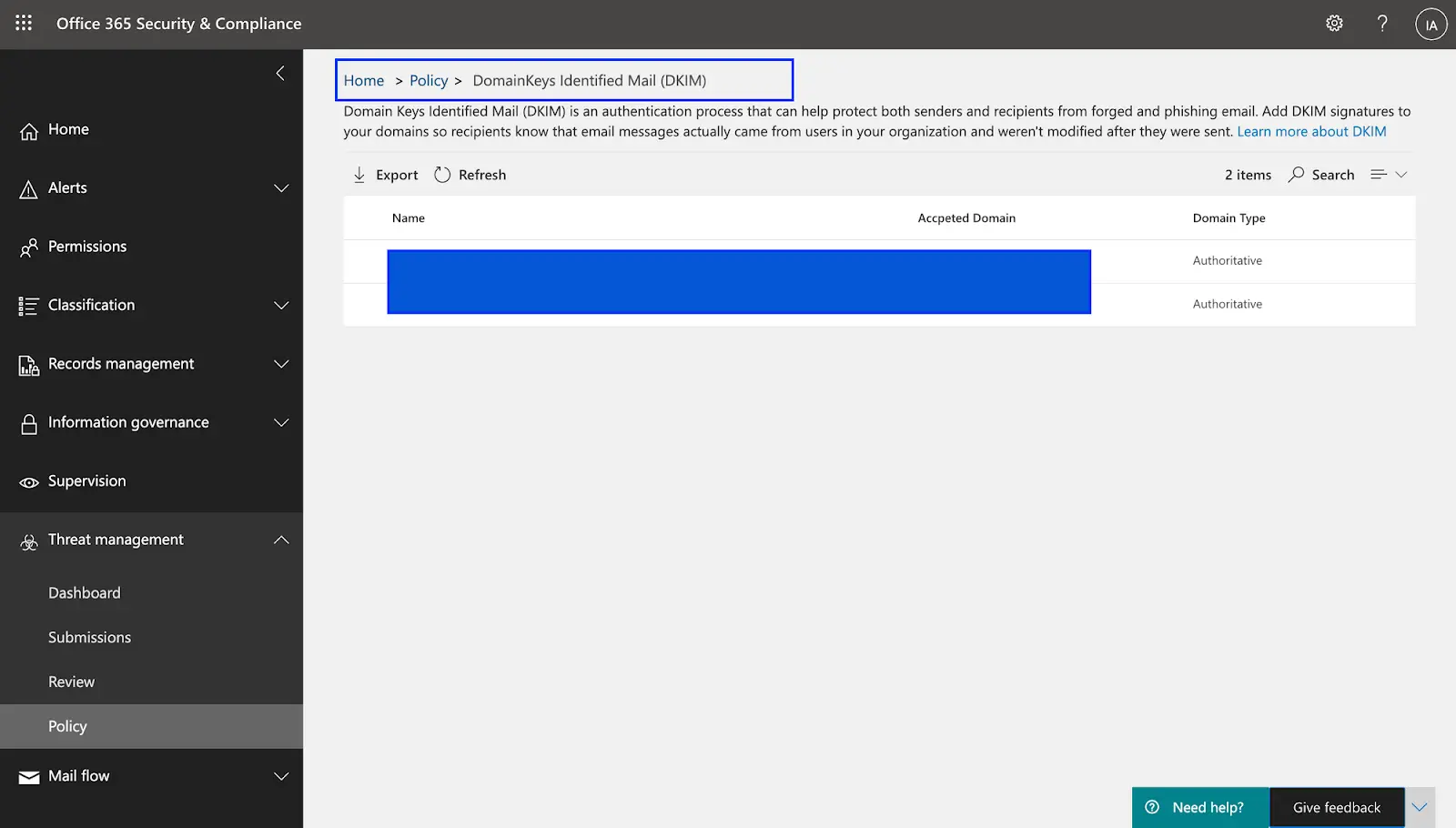

Paramétrer un enregistrement DKIM pour Microsoft Office et Bluehost

Pour configurer un enregistrement DKIM, il vous faut un enregistrement unique depuis Exchange. Rendez-vous dans Home -> Policy -> DKIM.

Sélectionnez le domaine pour lequel vous souhaitez activer le DKIM.

Ensuite, pour Signer les messages de ce domaine avec des signatures DKIM, choisissez Activer (Enable).

Répétez cette étape pour chaque domaine personnalisé.

Comment vérifier si la configuration de DKIM est correcte ?

Pour vérifier si vous avez correctement configuré DKIM, procédez comme suit :

1. Accédez aux paramètres DNS de votre fournisseur de messagerie :

Assurez-vous que la clé publique DKIM a été ajoutée à vos enregistrements DNS. Cela implique généralement la création d’un enregistrement TXT ou d’un enregistrement CNAME auprès de votre fournisseur de services DNS.

2. Envoyez un mail de test :

Envoyez un courriel de test à partir du domaine où le DKIM a été configuré vers une adresse de courriel externe, de préférence une adresse que vous pouvez utiliser pour vérifier les en-têtes (comme Gmail).

3. Examinez les en-têtes du mail :

Dans le mail de test reçu, consultez les en-têtes du mail. Cela se fait généralement par l’intermédiaire de l’option « Voir l’original » ou « Voir la source » du client de messagerie.

Recherchez un champ d’en-tête nommé DKIM-Signature.

4. Vérifiez le résultat de la validation DKIM :

Dans les en-têtes de l’e-mail, recherchez l’en-tête Authentication-Results ou quelque chose de similaire, qui indique le résultat de la vérification DKIM.

Un exemple de résultat de validation DKIM réussi peut ressembler à ceci :

Authentication-Results : mx.google.com ; dkim=pass (la signature a été vérifiée) ; dkim-domain=example.com ;

Si le résultat est pass, cela signifie que DKIM est correctement configuré et que la signature a été validée.

5. Utilisez les validateurs DKIM en ligne :

MXToolbox DKIM Record Lookup : Cet outil permet de vérifier la configuration technique de votre enregistrement DKIM. Vous fournissez votre nom de domaine et le sélecteur DKIM (qui se trouve souvent dans les paramètres de votre fournisseur de messagerie) pour vérifier si l’enregistrement est correctement publié dans votre DNS.

Outil de vérification DKIM Core : Il va plus loin et peut inspecter les clés DKIM utilisées pour signer vos mails. Il permet d’identifier les problèmes liés à la clé elle-même, tels que la validité ou les problèmes de sécurité potentiels.

Mail-Tester : Cet outil adopte une approche plus pratique. Vous envoyez un courriel à son adresse de test, et il l’analyse en fonction de divers facteurs d’authentification, dont le DKIM. Cela vous permet de voir comment vos courriels sont traités par les serveurs de messagerie qui les reçoivent et de confirmer que la validation DKIM est réussie.

6. Vérifiez la configuration DNS :

Vérifiez que la clé publique DKIM est correctement publiée dans vos enregistrements DNS.

Vous pouvez utiliser divers outils ou commandes de recherche DNS tels que nslookup ou dig pour vous assurer que l’enregistrement TXT ou CNAME existe et qu’il est correctement formaté.

Vous pouvez également utiliser les rapports DMARC pour vérifier que les messages envoyés à l’aide de votre domaine sont correctement authentifiés avec DKIM et SPF.

Un service de surveillance DMARC tel que DMARC Digests traitera ces rapports pour vous et fournira un résumé utile des résultats DKIM, SPF et DMARC pour les messages envoyés par tous les fournisseurs de boîtes aux lettres que vous utilisez.

Pourquoi SPF, DKIM et DMARC sont-ils importants pour le cold emailing ?

SPF, DKIM et DMARC sont des paramètres permettant de certifier que vous êtes le seul propriétaire de votre domaine de cold email.

DKIM (DomainKeys Identified Mail) est essentiel pour le cold emailing car il ajoute une signature cryptographique à vos mails, garantissant leur authenticité et leur intégrité.

Ce processus de vérification prouve que vos courriels proviennent réellement du domaine que vous revendiquez et qu’ils n’ont pas été altérés pendant le transport.

En mettant en œuvre DKIM, vous renforcez la confiance et la crédibilité des destinataires et des fournisseurs de messagerie, ce qui améliore considérablement la délivrabilité des messages électroniques et réduit la probabilité que vos messages soient marqués comme spam.

Comment le DKIM vous protège des attaques de spoofing ?

Le spoofing d’email est une tactique courante utilisée pour tromper les destinataires en leur faisant croire que le mail provient d’une source légitime, alors qu’il s’agit en réalité d’une tentative frauduleuse de dérober des informations sensibles. C’est une usurpation d’identité numérique.

DKIM contribue à la lutte contre le spoofing, en travaillant avec SPF et DMARC pour améliorer la délivrabilité et la sécurité des mails.

DKIM ajoute une signature numérique aux mails sortants. Cette signature est vérifiée par le serveur de messagerie du destinataire, garantissant que le domaine revendiqué a bien envoyé le mail.

Cela ajoute une couche supplémentaire d’authenticité aux mails, rendant plus difficile la falsification de l’identité de l’expéditeur.

Bien que DKIM soit un outil puissant, sa combinaison avec d’autres protocoles d’authentification renforce davantage la sécurité des e-mails :

- Sender Policy Framework (SPF) : SPF permet aux propriétaires de domaine de spécifier les serveurs de messagerie autorisés à envoyer des mails depuis leur domaine. Lorsqu’un mail arrive via un serveur autorisé, il est considéré comme légitime, aidant à empêcher les mails falsifiés d’atteindre les destinataires.

- Domain-based Message Authentication, Reporting, and Conformance (DMARC) : DMARC fonctionne en conjonction avec SPF et DKIM, fournissant des instructions aux systèmes de messagerie sur la manière de gérer les mails qui échouent à l’authentification. Il aide les organisations à protéger leur marque et assure que seuls les mails authentiques provenant de domaines approuvés sont livrés.

- Brand Indicators for Message Identification (BIMI) : BIMI améliore la visibilité de la marque dans les clients de messagerie en affichant le logo de l’entreprise à côté de ses mails. Cela vérifie non seulement l’authenticité de l’e-mail mais renforce également la confiance en la marque et la réputation de l’expéditeur d’emails.

En activant DKIM en même temps que SPF, DMARC et BIMI, vous réduisez considérablement le risque de spoofing. Ces paramètres augmentent la délivrabilité des mails et offrent aux destinataires une expérience plus sûre.

Questions fréquemment posées

Peut-on envoyer des mails sans DKIM ?

Oui, il est possible d’envoyer des mails sans DKIM. Cela contribue à prévenir le spoofing de mail, le phishing et l’usurpation d’identité en vérifiant que le mail a bien été envoyé par le propriétaire du domaine et non par une autre personne. Sans DKIM, les messages envoyés depuis votre domaine sont plus susceptibles d’être marqués comme du spam. Cela peut nuire à la réputation de votre domaine, à la confiance qu’on lui porte et à la délivrabilité.

Où trouver la signature DKIM ?

La signature DKIM se situe dans l’en-tête de du mail qui contient le hash crypté du contenu du message et le nom de domaine de l’expéditeur. Elle est générée en utilisant une clé privée qui est gardée secrète par l’expéditeur, et une clé publique qui est publiée dans les enregistrements DNS du domaine de l’expéditeur.

Comment vérifier mes enregistrements SPF et DKIM ?

Pour vérifier vos enregistrements DKIM et SPF, vous pouvez utiliser divers outils ou services en ligne qui peuvent vous aider à tester et valider vos enregistrements. Par exemple, vous pouvez utiliser lemwarm pour vérifier vos enregistrements SPF et DKIM.

Quelle est la différence entre la signature DKIM et l’enregistrement public ?

La signature DKIM et l’enregistrement public DKIM sont deux éléments importants du système d’authentification DKIM. La signature DKIM est une signature numérique ajoutée à l’en-tête du mail par le domaine d’envoi, tandis que l’enregistrement public DKIM est publié en tant qu’enregistrement DNS dans la zone DNS du domaine d’envoi.

Conclusion

- Configurer des enregistrements DKIM aide à lutter contre l’usurpation des mails et les abus

- Si vous voulez avoir une haute délivrabilité de mail, il est crucial d’activer l’enregistrement DKIM

☝️ Après avoir configuré le DKIM, vous devez impérativement paramétrer le SPF et créer un enregistrement MX.

Your source of actionable outreach tips and strategies that will help you get replies and grow your business.